前不久,流行的解压缩软件 WinRAR 曝出了一个至少 14 年历史的代码执行漏洞,该漏洞被利用安装难以检测的恶意程序。

安全公司 Check Point 的研究人员在 UNACEV2.DLL 的过滤函数中发现了一个漏洞,允许将代码提取到 Windows 启动文件夹,在 Windows 重启之后执行。现在,国外信息安全研究人员报告该漏洞正被利用安装难以检测的恶意程序。

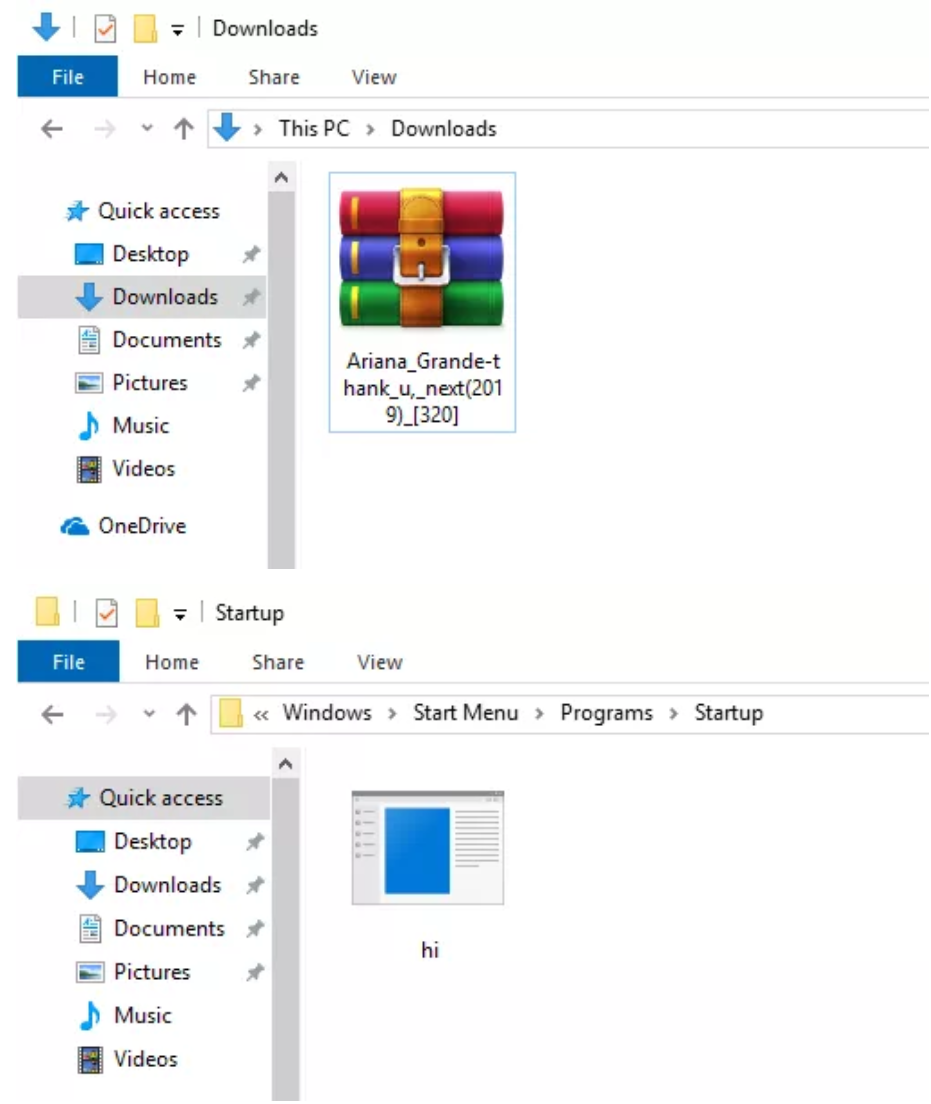

当存在漏洞的 WinRAR 解压恶意压缩文档,它会悄悄将名为 hi.exe 的文件提取到启动文件夹,当系统重启之后它会安装一个木马程序,该木马目前只有少数杀毒软件能检测出来。

内容来源:solidot

https://www.solidot.org/story?sid=59906

信息安全研究专家建议广大用户,WinRAR 用户最好升级到新版本或者改用其它解压软件如 7zip。另外为确保信息系统的安全,请及时更新系统补丁为最新状态;定期更改账户密码,设置符合密码复杂度要求的强口令,避免使用统一的密码;定期进行重要信息或数据的备份;部署优炫操作系统安全增强系统(简称RS-CDPS),通过RS-CDPS白名单功能,系统会强行禁止服务器中白名单以外的程序、服务器运行,做到事前主动防御。

2019-04-03 08:57:59

2019-04-03 08:57:59